Рейтинг: 4.9/5.0 (1759 проголосовавших)

Рейтинг: 4.9/5.0 (1759 проголосовавших)Категория: Инструкции

Название: Принципы работы с конфиденциальной информацией

Раздел: Промышленность, производство

Тип: реферат Добавлен 10:06:02 09 июня 2011 Похожие работы

Просмотров: 579 Комментариев: 2 Оценило: 0 человек Средний балл: 0 Оценка: неизвестно Скачать

ПРИНЦИПЫ РАБОТЫ С КОНФИДЕНЦИАЛЬНОЙ ДОКУМЕНТИРОВАННОЙ ИНФОРМАЦИЕЙ В КОРПОРАТИВНОМ ЭЛЕКТРОННОМ ДОКУМЕНТООБОРОТЕ

Термин «конфиденциальный» от лат. сonfidential, – доверие, означает: доверительный, не подлежащий огласке.

Конфиденциальной информациейявляется информация, требующая защиты

НЕОТЪЕМЛЕМАЯ ЧАСТЬ ЛЮБОГО УПРАВЛЕНИЯ -ДОКУМЕНТАЦИОННОЕ ОБЕСПЕЧЕНИЕ

Документационное обеспечение управления (ДОУ) - это деятельность аппарата управления государственных и не государственных структур по реализации их функций, охватывающая документирование на всех видах носителей и организацию работы с документами, информационную безопасность технологий электронного документооборота и защиту информации на всех этапах жизненного цикла документа.

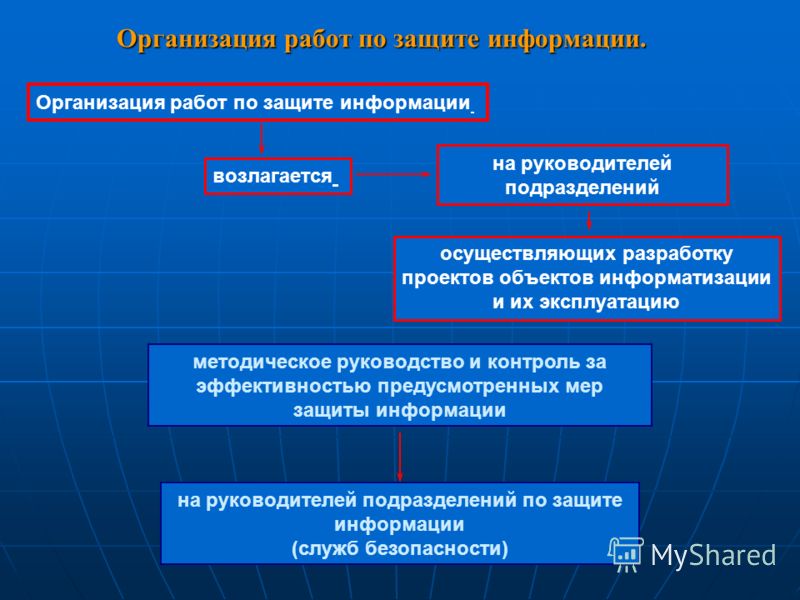

Разработка документов обеспечивающих защиту конфиденциальной информации

В соответствии с новыми нормативно - методическими документами, для защиты конфиденциальной информации на предприятии, должны быть разработаны следующие документы:

Настоящая инструкция должна быть разработана в соответствии с нормативными актами, нормативно-методических документов по делопроизводству и архивному делу Российской Федерации (если живёте, например на Украине, то соответственно в соотв. С норм. Док Украины и т.д.).

Инструкция должна состоять из следующих разделов:

1. Общие положения.

2. Конфиденциальная информация. В этом разделе должны быть описаны существующие грифы конфиденциальной информации.

3. Ответственность за разглашение конфиденциальной информации. Для начала надо вспомнить что же такое разглашение сведений Разглашением сведений, составляющих конфиденциальную информацию, признается не вызванное интересами предприятия, умышленное или неосторожное действие либо сообщение, в результате которого такие сведения стали известны посторонним лицам.

И что такое утрата информации. Под утратой документов, содержащих сведения конфиденциальную информацию понимается выход (в том числе и временный) документов из владения ответственного за их сохранность лица, которому они были доверены по работе, являющийся результатом нарушения установленных правил обращения с ними, вследствие чего эти документы стали или могут стать достоянием посторонних лиц.

И самое главное что должно быть в этом разделе – это виды ответственности за разглашение конфиденциальной информации.

4. Система допуска сотрудников к сведения, составляющим конфиденциальной информации. Система доступа к конфиденциальным документам – это совокупность установленных положений, обеспечивающих обоснованный и правомерный доступ исполнителей к необходимому им для производственной деятельности объему документов, сведений, содержащих конфиденциальную информацию.

В этом разделе следует описать цели допуска сотрудников к существующим грифам конфиденциальности. Должны быть перечислены сотрудники Вашего предприятия, имеющие право давать разрешение на доступ к конфиденциальной информации. Так же следует описать технологию оформления разрешения на доступ к конфиденциальной информации. И ещё описать порядок доступа на совещания по вопросам, содержащим конфиденциальные сведения. Самое главное следует не забывать что совещания ( на которых заходит речь о КИ предприятия ) с участием представителей других организаций проводятся с разрешения руководителя предприятия. На совещания или переговоры допускаются ТОЛЬКО те сотрудники, которые имеют непосредственное отношение к обсуждаемым вопросам и участие которых вызывается служебной необходимостью. Обсуждение конфиденциальных вопросов может производиться только в помещении, специально выделенном для этих целей. Ответственность за сохранение конфиденциальной информации несет руководитель, организовавший данное совещание или переговоры.

4.1.Круг лиц, имеющих право давать на доступ к конфиденциальной информации.

4.2.Порядок оформления разрешения на доступ к конфиденциальным документам.

4.3.Порядок доступа на совещания по вопросам, содержащим конфиденциальные сведения.

5. Подготовка и издание конфиденциальных документов.

6. Учет, прохождение и отправление изданных конфиденциальных документов.

7. Прием, учёт и прохождение поступивших документов.

8. Учет документов выделенного хранения.

9. Учёт журналов и картотек.

10. Организация хранения конфиденциальных документов.

11. Организация и технология контроля исполнения конфиденциальных документов.

12. Размножение документов

13. Уничтожение документов

14. Составление и оформление дел с грифом «Конфиденциально»

15. Формирование и оформление дел

16. Проверка наличия конфиденциальных документов.

17. Подготовка конфиденциальных документов на архивное хранение

18. Порядок передачи конфиденциальных документов в архив.

Жизненный цикл КДИ

Технологии распространяются на различные виды, служебной, производственной, коммерческой и другой деятельности государственных и негосударственных структур, и включает не только управленческие, но и на другие виды документов, информация которых составляет различные виды тайн, - служебную, коммерческую, профессиональную, банковскую, аудиторскую и т.п. за исключением государственной тайны.

Технологии распространяются не только на официальные документы, но и на их проекты, различные рабочие записи, не имеющие всех необходимых реквизитов, но содержащие информацию, подлежащую защите.

Требования к конфиденциальному делопроизводству и корпоративному документообороту

Первая задача технологий конфиденциального делопроизводства и корпоративного документооборота:

Организация и бесперебойное функционирование конфиденциальной деятельности не только с функциями управления, но и любого вида конфиденциальной деятельности

Главное требование: полнота . своевременность и достоверность конфиденциальной информации

Полнота и своевременность характеризуется объемом КДИ, который должен быть достаточным для принятия управленческих решений и выполнения служебных, коммерческих и производственных заданий и являться действительно необходимым, не содержащим избыточной для деятельности организации информации

Достоверность КДИ характеризуется соответствием объективному состоянию того или другого вопроса и, ее юридической силе, характеризующейся наличием и правильностью оформления соответствующих реквизитов документа, - в электронных документе, наличием электронно-цифровой подписи (ЭЦП)

Вторая задача технологий конфиденциального делопроизводства и корпоративного документооборота:

Обеспечение сохранности и конфиденциальности информации

Главное требование - создание и поддержания специальных условий хранения, обработки и обращения КДИ, гарантирующих надежную защиту, как самих документов, так и содержащейся в них информации

Достигается путем организации специального режима хранения конфиденциальной информации и обращения с ней, установления разрешительной системы допуска и доступа, разработки регламентированных технологий создания и обработки КДИ.

Обладатель информации, составляющей коммерческую тайну, имеет право:

Право доступа к КДИ

Предоставление различных полномочий должностным лицам организации на различных участках технологий делопроизводства и корпоративного документооборота по приему и отправке, ознакомлению, регистрации, учету, контролю исполнения, исполнению, ведению баз данных и их защите, редактированию, снятию с контроля, направления в дело, хранению, использованию и уничтожению

При этом необходимо определить:

· категории должностных лиц, уполномоченных относить информацию (документы) к разряду ограниченного доступа;

· круг должностных лиц, имеющих допуск к различным степеням доступа к КДИ;

· порядок снятия грифа ограничения доступа к КДИ;

· организацию защиты и охраны конфиденциальности информации

Охрана конфиденциальности информации

Меры по охране конфиденциальности информации, принимаемые её обладателем, должны включать в себя:

Наряду с вышеуказанными мерами, обладатель информации, составляющей коммерческую тайну, вправе применять при необходимости средства и методы технической защиты конфиденциальности информации, составляющей коммерческую тайну, другие, не противоречащие законодательству РФ меры.

Охрана конфиденциальности информации в рамках трудовых отношений

Обладателем информации, составляющей коммерческую тайну, полученной в рамках трудовых отношений, является работодатель.

В случае получения работником в связи с выполнением своих трудовых обязанностей или конкретного задания работодателя результата, способного к правовой охране (в качестве изобретения, полезной модели, промышленного образца, программы для ЭВМ), отношения между работником и работодателем регулируются в соответствии с законодательством РФ об интеллектуальной собственности.

В целях охраны конфиденциальности информации работодатель обязан:

В целях охраны конфиденциальности работник обязан:

Причиненные ущерб либо убытки не возмещаются работником, если разглашение информации, составляющей коммерческую тайну организации, явилось следствием непреодолимой силы, крайней необходимости или неисполнением работодателем обязанности по обеспечению режима коммерческой тайны.

Охрана конфиденциальности информации в рамках гражданско-правовых отношений

Отношения между обладателем информации, составляющей коммерческую тайну, и его контрагентом в части, касающейся конфиденциальности информации, регулируются законом «О коммерческой тайне» и договором.

В договоре должны быть определены условия охраны конфиденциальности информации, в том числе в случае реорганизации или ликвидации одной из сторон договора, а также обязанность контрагента по возмещению убытков при разглашении им этой информации вопреки договору.

Сторона, не обеспечившая в соответствии с условиями договора охраны конфиденциальности информации, переданной по договору, обязана возместить другой стороне убытки, если иное не предусмотрено договором.

Ответственность за нарушение Федерального закона «О коммерческой тайне»

Нарушение Федерального закона «О коммерческой тайне» влечет за собой дисциплинарную, гражданско-правовую, административную или уголовную ответственность в соответствии с законодательством РФ.

Работник, который в связи с исполнением трудовых обязанностей получил доступ к информации, составляющей коммерческую тайну, обладателем которой являются работодатель и его контрагенты, в случае умышленного или неосторожного разглашения этой информации при отсутствии в действии такого работника состава преступления несет дисциплинарную ответственность в соответствии с законодательством РФ.

Органы государственной власти, иные государственные органы, органы местного самоуправления, получившие доступ к информации, составляющей коммерческую тайну, несут перед обладателем информации, составляющей коммерческую тайну, гражданско-правовую ответственность за разглашение или незаконное использование этой информации их должностными лицами, государственными или муниципальными служащими указанных органов, которым она стала известна в связи с выполнением ими должностных (служебных) обязанностей.

C 1998г. в Дальневосточном государственном университете действует «Положение о коммерческой тайне и конфиденциальной информации ДВГУ». в соответствии с которым к коммерческой тайне университета относятся не являющиеся государственными секретами и не охраняемые патентным правом сведения, связанные с учебно-методической, научно-исследовательской, финансовой, управленческой и иной деятельностью университета, разглашение или несанкционированная передача которых другим организациям и лицам может привести к прямым или косвенным финансовым потерям для университета (включая упущенную выгоду и моральный ущерб).

К коммерческой тайне университета могут быть отнесены сведения как о созданных, так и о создаваемых объектах интеллектуальной собственности.

В соответствии с действующим законодательством университет имеет право не представлять никому информацию, содержащую его коммерческую тайну.

ОСНОВНЫЕ ПРИНЦИПЫ ТЕХНОЛОГИЙ КОРПОРАТИВНОГО ДОКУМЕНТООБОРОТА

· организация разрешительной системы доступа к конфиденциальной информации;

· обеспечение пользователей всей необходимой им в силу служебных обязанностей конфиденциальной информацией, но только с той, которая действительно необходима для выполнения конкретных видов работы;

· исключение НСД к конфиденциальной информации;

· целенаправленное регулирование процессов движения конфиденциальных документов и информации;

· исключение инстанций прохождения КДИ и действий с ней, не обусловленных характером и порядком ее исполнения;

· фиксированная передача КДИ;

· обеспечение своевременного и качественного исполнения КДИ;

· персональная и обязательная ответственность за выдачу разрешений на пересылку, трансляцию/разглашение, ознакомление с КДИ и на ее отправку

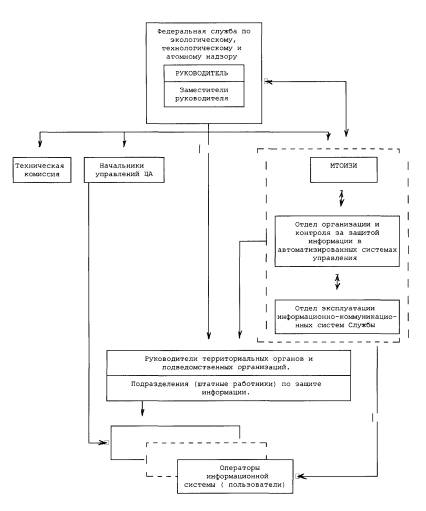

Правила работы с конфиденциальной информацией, циркулирующей в АИС

Правила работы определяются:

Доступ к конфиденциальной информации, циркулирующей в АИС, должны иметь должностные лица в соответствии с утвержденными списками.

Требования по защите информации

Требования устанавливаются в зависимости от состава (категории) конфиденциальной информации, потенциальных угроз и факторов, воздействующих на информацию

ГОСТ Р 51275-99. Защита информации. Объект информатизации. Факторы, воздействующие на информацию. Основные положения.

Минимально необходимая совокупность требований по защите конфиденциальной информации в АИС

РД Гостехкомиссии «Автоматизированные системы. Защита от НСД к информации. Классификация АС и требования по защите информации».

ЗАКЛЮЧЕНИЕ ИЛИ ОПРЕДЕЛЕНИЕ ТЕРМИНА ЭЛЕКТРОННЫЙ ДОКУМЕНТООБОРОТ

Документооборот: Движение документов в организации с момента их создания или получения до завершения исполнения или отправки.

ГОСТ Р 51141-98. Делопроизводство и архивное дело. Термины и определения.

Электронный документ: Документ, в котором информация представлена в электронно-цифровой форме.

Федеральный закон Российской Федерации от 10 января 2002 г. № 1-ФЗ "Об электронной цифровой подписи", ст. 3

ЗАКЛЮЧЕНИЕ ИЛИ ОПРЕДЕЛЕНИЕ ТЕРМИНА ЭЛЕКТРОННЫЙ ДОКУМЕНТООБОРОТ

Электронный документ: Форма представления документа в виде множества взаимосвязанных реализаций в электронной среде и соответствующих им взаимосвязанных реализаций в цифровой среде.

ГОСТ Р 52292-2004. Информационная технология. Электронный обмен информацией. Термины и определения.

Электронный документ: Документ на машиночитаемом носителе, для использования которого необходимы средства вычислительной техники.

ГОСТ 7.83-2001. ССИБИД. Электронные издания. Основные виды и выходные сведения.

Электронный документ:Документ. выполненный как структурированный набор данных, создаваемых программно-техническим средством.

ГОСТ 2.001-93. Единая система конструкторской документации. Электронные документы. Общие положения

ЗАКЛЮЧЕНИЕ ИЛИ ОПРЕДЕЛЕНИЕ ТЕРМИНА ЭЛЕКТРОННЫЙ ДОКУМЕНТООБОРОТ

Электронный документ: Зафиксированная в электронной форме на материальном носителе информация с реквизитами. позволяющими ее идентифицировать.

Постановление Правительства Москвы от 10 апреля 2007 г. N 249-ПП «Об утверждении порядка работы органов исполнительной власти города Москвы, государственных учреждений и государственных унитарных предприятий города Москвы с электронными документами, подписанными электронной цифровой подписью».

Электронный документооборот: Совокупность процессов создания, использования, передачи и хранения электронных документов.

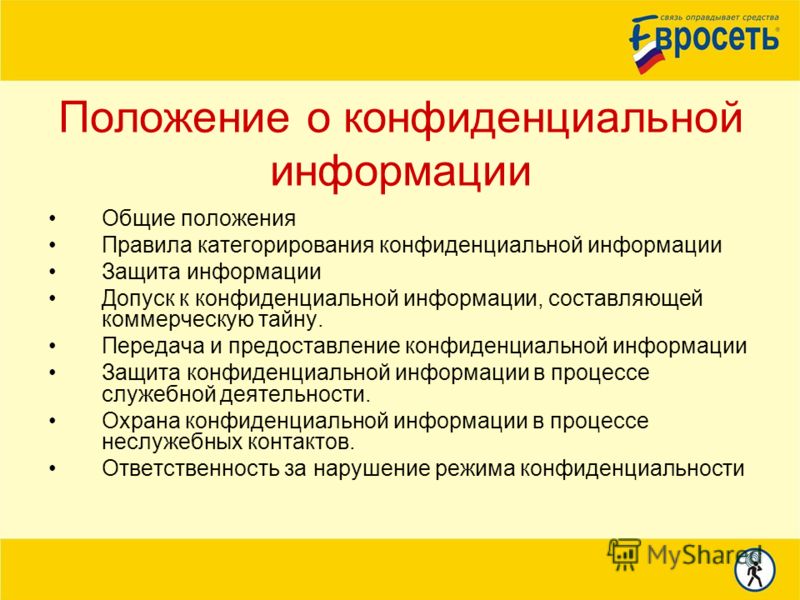

1.1.Настоящее Положение определяет единый режим конфиденциальности и является основным руководящим документом, обязательным для исполнения всеми Структурными подразделениями Компании.

1.2.Режим конфиденциальности определяется:

Кроме указанных мер в Компании могут применяться, при необходимости, средства и методы технической защиты конфиденциальной информации, а также другие меры, не противоречащие законодательству Российской Федерации.

1.3. Ответственность за организацию режима конфиденциальности в структурных под-разделениях Компании несут их руководители.

1.4.Работники Компании несут ответственность за соблюдение режима конфиденциальности в соответствии с законодательством Российской Федерации и взятыми на себя добровольными обязательствами перед Компанией.

2. Использованные нормативные документыФедеральный закон от 20 февраля 1995г. № 24-ФЗ "Об информации, информатизации и защите информации".

Закон РФ от 10 января 2002г. № 1-ФЗ "Об электронной цифровой подписи".

Закон РФ от 29 июля 2004 г. № 98-ФЗ «О коммерческой тайне».

Федеральный закон РФ от 30 декабря 2001 г. № 197-ФЗ «Трудовой кодекс РФ».

3. Термины и сокращенияРежим конфиденциальности – правовые, организационные, технические и иные меры, принимаемые Компанией и ее контрагентами к охране конфиденциальной информации.

Конфиденциальная информация - сведения о лицах, предметах, фактах, событиях, явлениях и процессах, независимо от формы их представления, составляющие коммерческую тайну, или иные сведения, охраняемые в соответствии с законодательством Российской Федерации, а также нормативными актами и документами Компании.

Передача конфиденциальной информации - доведение ее обладателем в документированном виде до уполномоченных штатных работников Получающей стороны и принятие ими установленных законом или договором мер по охране ее конфиденциальности. Конфиденциальный документ – зафиксированная на материальном носителе конфиденциальная информация с реквизитами, позволяющими ее идентифицировать.

Структурное подразделение – управление Главного офиса, иное подразделение Компании или дочерние компании, разрабатывающее конфиденциальный документ или курирующее его разработку сторонней организацией.

Компания – «___________», включая дочерние компании.

Гриф конфиденциальности – применяемые в Компании грифы конфиденциальности:

Ограничительные отметки - применяемые в Компании отметки ограничивающие доступ к информации:

4.1. Конфиденциальная информация Компании состоит из:

4.2. Отнесение конкретной информации о деятельности Компании к конкретной категории конфиденциальной производится на основании Перечня сведений, составляющих коммерческую тайну, Перечня конфиденциальной информации, Перечня персональных данных Компании (далее – Перечни).

4.3.К конфиденциальной информации следует относить:

Информация имеет действительную или потенциальную коммерческую ценность, если она позволяет или может позволить обладателю коммерческой тайны при существующих или возможных обстоятельствах в силу неизвестности ее третьим лицам:

4.4. Не может быть отнесена к категории конфиденциальной информация:

4.5. Степень конфиденциальности сведений должна соответствовать тяжести ущерба, который может быть нанесен интересам Компании в финансово-экономической, научно-технической и иных областях ее деятельности, а так же деловой репутации Компании вследствие распространения указанных сведений.

Под ущербом понимаются расходы, которые Компания произвела или должна будет произвести для восстановления нарушенного права, утраты или повреждение имущества, а также неполученные доходы, которые Компания получила бы при обычных условиях гражданского оборота, если бы её право не было нарушено.

Количественные и качественные показатели ущерба Компании определяются в соответствии с нормативно-методическими документами, разрабатываемые Структурными подразделениями и утверждаемые руководителями в части их полномочий по отнесению сведений к коммерческой тайне, и согласованными с заместителем Генерального директора по безопасности.

4.6. Степень конфиденциальности сведений, находящихся в распоряжении нескольких Структурных подразделений устанавливается по взаимному согласованию между ними.

4.7. К категории конфиденциальных относятся также сведения, которые получены установленным порядком от предприятий, учреждений, организаций или граждан, не состоящих в отношении подчиненности к руководителю Компании и на которые имеется ссылка, как на конфиденциальные.

4.8.Документам Компании, содержащим конфиденциальную информацию, присваиваются следующие грифы конфиденциальности: Коммерческая тайна, Персональные данные.

4.9.Необходимость присвоения документу грифа конфиденциальности определяется исполнителем. Контроль соответствия грифа конфиденциальности содержанию документа осуществляет руководитель структурного подразделения.

4.10.Грифы конфиденциальности могут не проставляться на документах бухгалтерского учета и отчетности, договорах, финансовых документах установленной формы и документах, содержащих персональные данные работников Компании.

Порядок учета, хранения и работы с указанными документами в подразделении определяются руководителем Компании с учетом требований режима конфиденциальности. Пересылка (передача) таких документов другим подразделениям Компании или сторонним организациям производится установленным данным Положением порядком. При этом грифы конфиденциальности проставляются на сопроводительном письме.

5. Порядок допуска к конфиденциальной информации и документам5.1.Допуск работников структурных подразделений Компании к конфиденциальной информации осуществляется приказом по Компании на основании мотивированного письма руководителя структурного подразделения на имя заместителя Генерального директора по безопасности.

Руководитель структурного подразделения несет персональную ответственность за подбор работников своего подразделения, допускаемых к конфиденциальной информации, и обязан обеспечить систематический контроль над тем, чтобы к указанной информации получали доступ только те лица, которым она необходима для выполнения своих функциональных обязанностей.

5.2. Допуск работников к конфиденциальной информации осуществляется только после подписания ими Трудового договора установленного образца с принятием работником индивидуальных обязательств, по лояльности Компании.

5.3.Командированные сторонними организациями лица допускаются к конфиденциальной информации Компании на основе письменных разрешений соответствующих руководителей, согласованных с заместителем Генерального директора по безопасности, при наличии Соглашения о конфиденциальности между Компанией и командирующей организацией, письменных запросов руководителей организаций, в которых работают командированные, с указанием целей получения конфиденциальной информации и перечня конкретных сведений, а также предписаний на выполнение заданий.

6. Обязанности лиц, допущенных к конфиденциальной информации6.1.Лица, допущенные к конфиденциальной информации, обязаны:

6.2. Лицам, допущенным к конфиденциальным работам, документам, запрещается:

Требования к работникам по защите конфиденциальной информации включаются в Правила внутреннего трудового распорядка для сотрудников подразделения и в должностные инструкции работников.

7. Порядок обращения с конфиденциальной информацией7.1. Учет конфиденциальных документов

7.1.1. Учету подлежат все конфиденциальные входящие, исходящие и внутренние документы. Учет документов осуществляется по количеству листов, изданий (книг, журналов, брошюр) – поэкземплярно.

7.1.2. Учет документов производится ответственным за конфиденциальное делопроизводство.

7.1.3. Порядковая нумерация документов является единой для всех конфиденциальных документов. Учет конфиденциальных документов производится в отдельных от неконфиденциального учета журналах учета.

7.1.4. На каждом поступившем конфиденциальном документе, а также на сопроводительном письме к таким документам проставляется регистрационный штамп (для входящих документов) или отметка о поступлении (для внутренних документов).

7.1.5. Исполненные конфиденциальные документы группируются в дела в соответствии с номенклатурой дел делопроизводства. При этом на обложке дел, в которые помещены такие документы, проставляется гриф конфиденциальности.

7.2. Порядок оформления и оборота конфиденциальных документов

7.2.1. Гриф конфиденциальности, номер экземпляра, номер листа и общее количество листов в документе проставляются в правом верхнем углу всех страниц документа, на обложке и титульном листе издания и на первой странице сопроводительного письма к этим материалам, например:

Наименование и реквизиты Компании

Цифровая трансформация. Практическое руководство.

Владение информацией о противнике - один из наиболее действенных способов конкурентной борьбы на рынке. Необходимость решения проблемы утечки конфиденциальной информации связана с выживанием и успешным ведением бизнеса компании.

Владение информацией о противнике — один из наиболее действенных способов конкурентной борьбы на рынке. Необходимость решения проблемы утечки конфиденциальной информации связана с выживанием и успешным ведением бизнеса компании.Ущерб от раскрытия конфиденциальной информации может выражаться в потере конкурентных преимуществ, упущенной коммерческой выгоде, санкциях со стороны регулирующих органов, административной и уголовной ответственности за раскрытие персональных данных, ухудшении морального климата в коллективе вследствие раскрытия информации о заработной плате работников, планируемых кадровых перестановках и т. п. Например, американская компания Victoria Secrets была оштрафована на 50 тыс. долл. за то, что не обеспечила надлежащей защиты своего Web-сайта электронной коммерции, в результате чего пострадали 560 клиентов, персональные данные которых оказались скомпрометированными.

Несмотря на то что несанкционированное раскрытие информации является во многих случаях административно и уголовно наказуемым деянием, в условиях, когда информационное законодательство РФ еще полностью не сформировано, а процессы законотворчества сильно отстают от уровня развития информационных технологий, возникают существенные трудности в обеспечении юридической защиты интересов собственников конфиденциальной информации. Однако приемлемое решение всегда существует, и поиск этого решения должен осуществляться в рамках стандартной схемы «объекты - угрозы - контрмеры».

Категорирование конфиденциальной информацииСостав сведений с грифом «конфиденциальная информация» варьируется в зависимости от предприятия и должен приводиться в «Перечне сведений ограниченного распространения», который утверждается руководителем организации. Информация, не попавшая в данный перечень, считается открытой. Опираясь на опыт защиты информации в коммерческих организациях и положения действующего законодательства, можно выделить следующие основные категории конфиденциальной информации:

К открытой информации относятся, например, сведения:

В коммерческой организации наиболее остро стоит вопрос о защите коммерческой тайны, однако не менее важными являются сведения, составляющие конфиденциальную информацию третьих лиц, к которым могут относиться коммерческая тайна третьих лиц, персональные данные, служебная тайна и т. п. включая государственную тайну.

Важной категорией конфиденциальной информации являются персональные данные сотрудников организации. Например, в США законодательство предусматривает строгое наказание за раскрытие персональных данных граждан. Соответствующие вопросы отражены в Privacy Act и HIPPA, последний определяет наказание до десяти лет лишения свободы или 200 тыс. долл. штрафа за умышленное раскрытие персональных данных.

В нашей стране вопросы защиты персональных данных пока недостаточно хорошо проработаны как на законодательном, так и на технологическом уровне. Однако правовая база все же была заложена в законе РФ «Об информации, информатизации и защите информации».

Помимо определения состава конфиденциальных сведений, информационные ресурсы организации нуждаются также в категорировании по уровню конфиденциальности. Это позволяет ввести дифференцированный подход к реализации защитных мер. Знания о составе информационных ресурсов организации и соответствующих уровнях конфиденциальности формализуются в виде единого «Реестра информационных ресурсов организации».

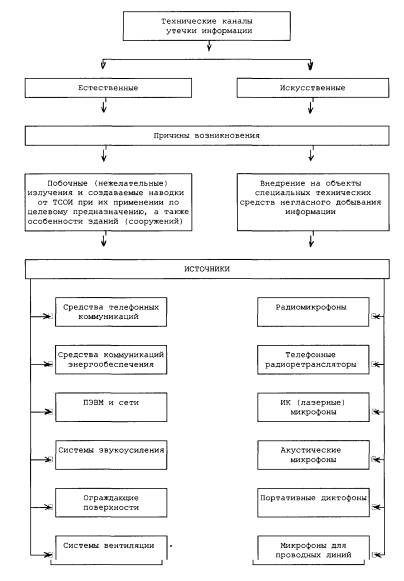

Каналы утечки информацииКоличество потенциальных каналов утечки информации достаточно велико. Наиболее распространенные из них относятся к категории неумышленного раскрытия информации сотрудниками по причине неосведомленности или недисциплинированности. Отсутствие представлений о правилах работы с конфиденциальными документами, неумение определить, какие документы являются конфиденциальными, и просто обычные разговоры между сотрудниками — все это может привести к рассекречиванию данных.

Умышленный «слив» информации встречается значительно реже, зато осуществляется целенаправленно и с наиболее опасными последствиями для организации.

Хорошим примером утечки конфиденциальной информации из организации из-за технической неосведомленности сотрудников может служить ситуация, возникающая вокруг повсеместно используемого текстового редактора MS Word. По данным британской компании Workshare, специализирующейся в области обеспечения защиты документов, текстовый редактор Word компании Microsoft сам по себе представляет огромную опасность. Речь идет о заложенной в нем возможности извлечения информации, вносившейся в документ по ходу его подготовки, правки и согласования, пусть даже удаленной впоследствии. Внимательный читатель, недобросовестный конкурент или мошенник могут, если не предпринять определенные меры, почерпнуть немало интересного о том, как, к примеру, варьировались по мере подготовки финального текста контракта его ключевые положения.

По данным консалтинговой компании Vanson Bourne, в целом до 31% файлов в формате Word содержат весьма «щекотливую» информацию. В некоторых компаниях дела обстоят особенно неблагополучно - до трех четвертей всех документов попадают в группу «высокого риска». Больше того, 90% компаний не имеют ни малейшего представления о том, каким именно образом уже утекает или может утекать от них закрытая и служебная информация.

Компания Microsoft выпустила специальное программное расширение для MS Word под названием Remove Hidden Data [1, 2], с помощью которого пользователь может удалить персональные данные либо скрытую информацию, которая не должна быть выявлена при просмотре документа. Однако очень немногие организации добавили соответствующие правила «зачистки» в существующие регламенты работы с документами.

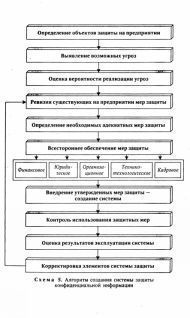

Система мер по защитеС учетом множественности категорий и каналов утечки информации становится очевидно, что в большинстве случаев проблему утечки нельзя решить каким-либо простым способом, тем более избавиться от нее окончательно. Кроме того, реализация любых мер по ограничению доступа к информации или ее распространению потенциально снижает эффективность основных бизнес-процессов организации. Это означает, что требуется система организационно-технических мероприятий, позволяющих перекрыть основные каналы утечки информации с определенной степенью надежности и минимизировать существующие риски без значительного снижения эффективности бизнес-процессов. Без такой системы права на юридическую защиту интересов организации как собственника информации нереализуемы.

Система предотвращения утечки конфиденциальной информации включает в себя три основных составляющих: работу с персоналом, политику безопасности, сервисы безопасности.

Работа с персоналомОсновным источником утечки информации из организации является ее персонал. Человеческий фактор способен «свести на нет» любые самые изощренные механизмы безопасности. Это подтверждается многочисленными статистическими данными, свидетельствующими о том, что подавляющее большинство инцидентов безопасности связано с деятельностью сотрудников организации. Неудивительно, что работа с персоналом — главный механизм защиты.

Ключевые принципы и правила управления персоналом с учетом требований информационной безопасности определены в международном стандарте ISO/IEC 17799:2000 и сводятся к необходимости выполнения определенных требований безопасности, повышения осведомленности сотрудников и применения мер пресечения к нарушителям.

Основные требованияПри работе с персоналом необходимо соблюдать следующие требования безопасности:

Важную роль для обеспечения информационной безопасности играет осведомленность пользователей в вопросах безопасности и правилах безопасного поведения. Согласно ст. 139 Гражданского кодекса РФ, обладатель конфиденциальной информации имеет право на правовую защиту от незаконного ее использования только при условии, что он принимает надлежащие меры к соблюдению ее конфиденциальности, поэтому правила политики безопасности и ответственность, предусмотренная за их нарушение, должны быть документированы и доведены до сведения всех сотрудников под роспись. Контроль осведомленности должен осуществляться на регулярной основе. Основную роль здесь играют HR-менеджеры организации.

Необходимо проводить обучение и контролировать знания пользователей по следующим вопросам:

В организации должен быть разработан соответствующий дисциплинарный процесс, проводимый в отношении нарушителей безопасности и предусматривающий расследование, ликвидацию последствий инцидентов и адекватные меры воздействия.

При определении мер пресечения следует ориентироваться на положения действующего законодательства. Отношения между работником и работодателем и ответственность за нарушение информационной безопасности организации регулируются прежде всего Трудовым кодексом РФ. В определенных случаях возможно применение положений Кодекса об административных правонарушениях и Уголовного кодекса.

Так, на основании ст. 192 Трудового кодекса РФ сотрудники, нарушающие требования политики безопасности организации, могут быть подвергнуты дисциплинарным взысканиям, включая замечание, выговор и увольнение с работы за неоднократное грубое нарушение дисциплины. Согласно ст. 238 Трудового кодекса РФ все сотрудники несут персональную (в том числе материальную) ответственность за прямой действительный ущерб, причиненный компании в результате нарушения ими правил политики безопасности. Сотрудник компании несет материальную ответственность как за прямой действительный ущерб, непосредственно причиненный им работодателю, так и за ущерб, возникший у работодателя в результате возмещения им ущерба иным лицам. Сотрудники несут материальную ответственность в пределах своего среднего месячного заработка (ст. 241 Трудового кодекса РФ). Согласно ст. 243 Трудового кодекса РФ, за умышленное причинение ущерба, а также за разглашение сведений, составляющих охраняемую законом тайну (служебную, коммерческую или иную), в случаях, предусмотренных федеральными законами, сотрудники компании несут материальную ответственность в полном размере причиненного ущерба.

Роль HR-менеджеровРоль менеджеров по персоналу в обеспечении информационной безопасности организации весьма значима, хотя и не является определяющей. HR-менеджеры должны принимать участие в разработке и внедрении политик безопасности, организации обучения пользователей, контроле осведомленности и расследовании нарушений. HR-менджеры в организации также выполняют функции владельцев персональных данных сотрудников компании и несут административную ответственность за разглашение или незаконное распространение этих данных.

Политика безопасности и процедуры внутрифирменной коммуникацииСоответствующая организация процесса внутрифирменной коммуникации, позволяет избежать утечек информации и ненадлежащего ее использования. Она включает в себя определение уровней доступа к информации, механизмов контроля и функциональных ролей.

В организации должно быть разработано положение по защите конфиденциальной информации и соответствующие инструкции. Эти документы должны определять правила и критерии для категорирования информационных ресурсов по степени конфиденциальности (например, открытая информация, конфиденциальная, строго конфиденциальная), правила маркирования конфиденциальных документов и правила обращения с конфиденциальной информацией, включая режимы хранения, способы обращения, ограничения по использованию и передаче третьей стороне и между подразделениями организации.

Должны быть определены правила предоставления доступа к информационным ресурсам, внедрены соответствующие процедуры и механизмы контроля, в том числе авторизация и аудит доступа.

Ответственность за информационную безопасность организации несет ее руководитель, который делегирует эту ответственность одному из менеджеров. Обычно эти функции выполняет директор по информационной безопасности (CISO) или директор по безопасности (CSO), иногда директор информационной службы (CIO).

Решение о предоставлении доступа к конкретным информационным ресурсам должны принимать владельцы этих ресурсов, назначаемые из числа руководителей подразделений, формирующих и использующих эти ресурсы. Кроме того, вопросы предоставления доступа конкретным сотрудникам должны быть согласованы с их непосредственными руководителями.

Многие правила политики безопасности понятны сотрудникам и выполняются ими в большинстве случаев на интуитивном уровне. Остальные требуют обучения.

Жизнь по правиламКак показывает практика, значительного ограничения утечки информации из организации можно добиться путем применения шести основных правил. Основная задача состоит в том, чтобы добиться интуитивного применения этих правил всеми сотрудниками организации.

Правило №1. Маркирование документов.

Документы (бумажные и электронные), содержащие конфиденциальную информацию, подлежат обязательному маркированию путем проставления грифа конфиденциальности в правом верхнем углу титульного листа.

Маркирование конфиденциальных документов осуществляется ответственным за их подготовку или ответственным за работу с данными документами. Маркирование сообщений электронной почты осуществляется пользователем, выполняющим отправку (распространение) данных сообщений.

В документах, содержащих конфиденциальную информацию и передаваемых третьей стороне, на обороте титульного листа в обязательном порядке должно быть «заявление о конфиденциальности».

Правило №2. Закрытое обсуждение.

Не следует обсуждать конфиденциальную информацию с посторонними лицами (или в их присутствии), с друзьями, родственниками, сотрудниками организации, не допущенными к работе с данной информацией, и т. п. Также не следует обсуждать конфиденциальную информацию в общественных местах в присутствии посторонних (не допущенных к данной информации) лиц, включая столовую и места для курения, расположенные на территории компании.

Правило №3. Шифрование информации при хранении и передаче.

Для обеспечения надлежащего уровня защиты шифрование должно применяться как при хранении, так и при передаче конфиденциальной информации. Электронный обмен конфиденциальной информацией с внешними респондентами должен вестись в зашифрованном виде, при наличии соответствующих технических возможностей.

Правило №4. Использование соглашения о конфиденциальности.

Передача сведений, содержащих конфиденциальную информацию, третьей стороне должна осуществляться только после заключения с этой стороной «Соглашения о конфиденциальности».

Правило №5. Ограничение доступа к информации.

Не хранить электронные документы, содержащие конфиденциальную информацию, в общедоступных местах, включая общие папки файловых серверов, Web, почтовые папки и т. п.

Правило №6. Информирование.

Требуется не только самим овладеть методами защиты информации, но также следить за их выполнением другими сотрудниками и вести разъяснительную работу. Обо всех фактах утечки информации следует незамедлительно сообщать своему непосредственному руководителю.

Сервисы безопасностиСервисы безопасности используются для ограничения доступа к информации, протоколирования фактов осуществления доступа и контроля информационных потоков. Они позволяют обеспечить предупреждение, предотвращение, обнаружение и реагирование на инциденты, связанные с утечкой информации.

К числу сервисов безопасности относят аутентификацию, управление доступом, шифрование, фильтрацию контента и аудита безопасности.

Аутентификация и управление доступомТрадиционные схемы аутентификации и управления доступом во многих случаях уже не обеспечивают адекватного уровня защиты. В дополнение к ним целесообразно использовать специализированные сервисы управления правами доступа к электронным документам, которые уже начинают появляться на рынке.

Примерами соответствующих коммерческих продуктов являются Microsoft RMS (впервые появившийся в Windows Server 2003) и программно-аппаратный комплекс Sentinel RMS, производимый компанией SafeNet.

RMS (Rights Management Services, сервисы управления правами доступа) - это технология, используемая для защиты электронных документов от несанкционированного использования. Она позволяет при распространении информации определять ограничения по использованию последней. Например, автор документа может ограничить «время жизни» документа, а также возможность для определенных пользователей открывать, изменять, копировать в буфер обмена, печатать или пересылать документ. Основное отличие данной технологии от традиционных способов разграничения доступа к информации заключается в том, что права доступа и дополнительные ограничения по использованию хранятся в теле самого документа и действуют независимо от его местонахождения. Шифрование документов, реализованное в технологии RMS, не позволяет получать доступ к их содержанию каким-либо обходным путем.

Фильтрация контентаИспользование RMS, конечно, не решает всех проблем. Например, эта технология не защищает от умышленного «слива» информации по электронной почте, что на практике встречается довольно часто, и заставляет руководство организации вводить правила по фильтрации исходящих из корпоративной сети сообщений по их содержанию. Анализ содержания сообщений по ключевым словам может быть достаточно эффективным, однако требует проведения серьезной работы по «тюнингу» системы фильтрации контента, так как ни одна из подобных систем не работает «прямо из коробки». Даже хорошо отлаженная система фильтрации требует постоянного внимания со стороны администратора безопасности.

Шифрование информацииШифрование — один из наиболее надежных способов обеспечения конфиденциальности информации. Криптографические методы давно и успешно развиваются во всем мире, поэтому в настоящее время механизмы шифрования являются сильным звеном в любой системе обеспечения информационной безопасности.

Так, например, доступный и распространенный способ шифрования информации при хранении для пользователей ОС Microsoft Windows — применение встроенного в NTFS сервиса Encrypted File System (EFS). Во всех распространенных почтовых клиентах поддерживаются функции шифрования сообщений, что позволяет без дополнительных усилий производить обмен конфиденциальной информацией с внешними респондентами в зашифрованном виде.

Аудит безопасностиПоследним рубежом в комплексной системе предотвращения утечки информации из организации является подсистема аудита информационной безопасности, которая позволяет оперативно обнаруживать и реагировать на нарушения безопасности, а также производить расследование инцидентов, связанных с утечкой информации. Она должна охватывать все виды событий, связанных с получением доступа к конфиденциальным данным и выполнением действий, способных привести к их несанкционированному раскрытию, включая изменение прав доступа, копирование и вывод на печать.

СУИБУспешная реализация намеченных подходов к предотвращению утечки информации крайне затруднительна в том случае, если в организации отсутствует действующая система управления информационной безопасностью (СУИБ), которая характеризуется прежде всего наличием работающей политики безопасности и организационной структуры, выстроенной в соответствии с этой политикой, а также наличием процессов, процедур и механизмов контроля. Основными руководящими документами в этой области могут служить международный стандарт ISO/IEC 17799:2000, который описывает 127 механизмов контроля, обеспечивающих функционирование СУИБ, а также британский стандарт BS 7799-2:2002, определяющий спецификацию СУИБ, руководство по ее использованию для создания СУИБ и прохождения процедуры сертификации.

ЛитератураЭдуард Гордеев - вице-президент корпорации «ЮНИ», Gordeev@uni.ru ;

Александр Астахов - руководитель направления информационной безопасности корпорации «ЮНИ», Astakhov@uni.ru

Действующее информационное законодательство Российской Федерации представлено целым блоком нормативно-правовых актов самого различного уровня, начиная с Конституции, Гражданского, Уголовного и Административного кодекса РФ и заканчивая узкоспециализированными, фундаментальными источниками, регулирующими вопросы защиты информации. К последним относятся законы РФ «Об информации, информатизации и защите информации», «Об участии в международном информационном обмене», вступивший в силу с 24 декабря 2004 года «Закон о коммерческой тайне». На рассмотрении в Государственной думе в настоящее время находится еще ряд проектов законов, включая законы о защите персональной и служебной информации.

Однако большой объем актов правового регулирования и наличие основополагающих профильных нормативных актов не означают совершенства действующего законодательства в этой сфере. Сегодняшние законодательство и наука не позволяют четко отграничить информацию от других объектов права, установить ее правовую природу, обозначить круг информационных правоотношений, однозначно определить субъектный состав и содержание информационных отношений и т. д. В частности, своего скорейшего разрешения требует проблема правового регулирования оборота недокументированной информации.

Законодательство о защите коммерческой тайныПредметом защиты коммерческой информации являются все свойственные предприятиям компании особенности и детали коммерческой деятельности, деловые связи, закупка сырья и товаров, сведения о поставщиках, предполагаемой прибыли, методики установления цен, результаты маркетинговых исследований, счета, договоры и т. п.

По гражданскому законодательству (ст. 139 Гражданского кодекса РФ) обладатель технической, организационной или коммерческой информации, составляющей секрет производства, имеет правовую защиту от незаконного ее использования при условии, что:

Отношения, возникающие между субъектами гражданского общества, связанные с отнесением информации к коммерческой тайне, передачей такой информации и охраной ее конфиденциальности, регулируются законом «О коммерческой тайне». Согласно этому закону права обладателя информации, составляющей коммерческую тайну, возникают с момента установления им в отношении такой информации режима коммерческой тайны, под которым понимаются «правовые, организационные, технические и иные принимаемые обладателем информации, составляющей коммерческую тайну, меры по охране ее конфиденциальности».

Нормативные документыВ основе системы защиты информации лежат внутренние нормативные документы, устанавливающие ответственность и определяющие правила по защите информации, обязательные для исполнения всеми сотрудниками организации. К ним относятся: положение о коммерческой тайне; руководство по защите конфиденциальной информации; правила работы пользователей в корпоративной сети; инструкции по использованию сервисов безопасности; регламент предоставления доступа к информационным ресурсам.

Хорошей практикой является разработка и внедрение нескольких небольших документов вместо одного объемного, который все равно никто не сможет дочитать до конца и тем более запомнить все, что там написано. Можно рекомендовать следующий состав документов, ориентированных на всех сотрудников организации:

Состав документов может варьироваться. При определении состава и содержания документов можно опираться на требования ISO/IEC 17799:2000.